微软称两个新的Exchange零日漏洞已受到主动攻击 但没有立即修复

微软安全响应中心(MRSC)周四晚些时候在一篇博文中说,这两个漏洞被确认为CVE-2022-41040,是一个服务器端请求伪造(SSRF)漏洞,而第二个被确认为CVE-2022-41082,当PowerShell被攻击者访问时,允许在一个有漏洞的服务器上执行远程代码。

"目前,微软认为利用这两个漏洞进入用户系统的目标攻击有限,"微软指出,攻击者需要对有漏洞的Exchange服务器进行认证访问,如窃取凭证,才能成功利用这两个漏洞中的任何一个,这影响到内部的Microsoft Exchange Server 2013、2016和2019。

微软没有分享关于这些攻击的任何进一步细节,安全公司趋势科技给这两个漏洞的严重性评级为8.8和6.3(满分10分)。

然而,GTSC报告说,网络犯罪分子将这两个漏洞连在一起,在受害者的系统上创建后门,还可以在被攻击的网络中横向移动。在成功掌握该漏洞后可以收集信息并在受害者的系统中建立一个立足点。

安全研究员凯文-博蒙特(Kevin Beaumont)是周四在一系列推文中最早讨论GTSC发现的人之一,他说他知道这个漏洞"在外部被积极利用",而且他"可以确认大量的Exchange服务器已经沦陷"。

微软拒绝透露补丁何时可用,但在其博客文章中指出,即将到来的修复是在一个"加速的时间表"上。

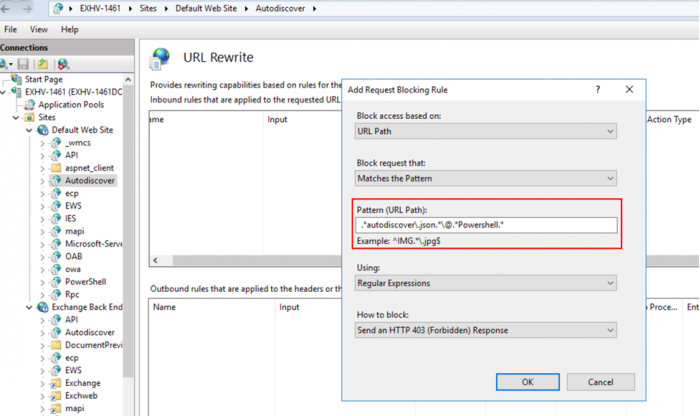

在此之前,该公司建议客户遵循GTSC分享的临时缓解措施,其中包括在IIS管理器中添加一个阻止规则。该公司指出,Exchange在线客户目前不需要采取任何行动,因为零日事件只影响内部的Exchange服务器。

了解更多:

https://msrc-blog.microsoft.com/2022/09/29/customer-guidance-for-reported-zero-day-vulnerabilities-in-microsoft-exchange-server/