跑分数据显示保持启用Spectre V2缓解措施可以改善AMD Ryzen 7000性能

上周的数据结果显示,AMD Ryzen 9 7950X在其"开箱即用"的状态下对Linux不做任何处理,比启用之前的安全缓解措施要快。

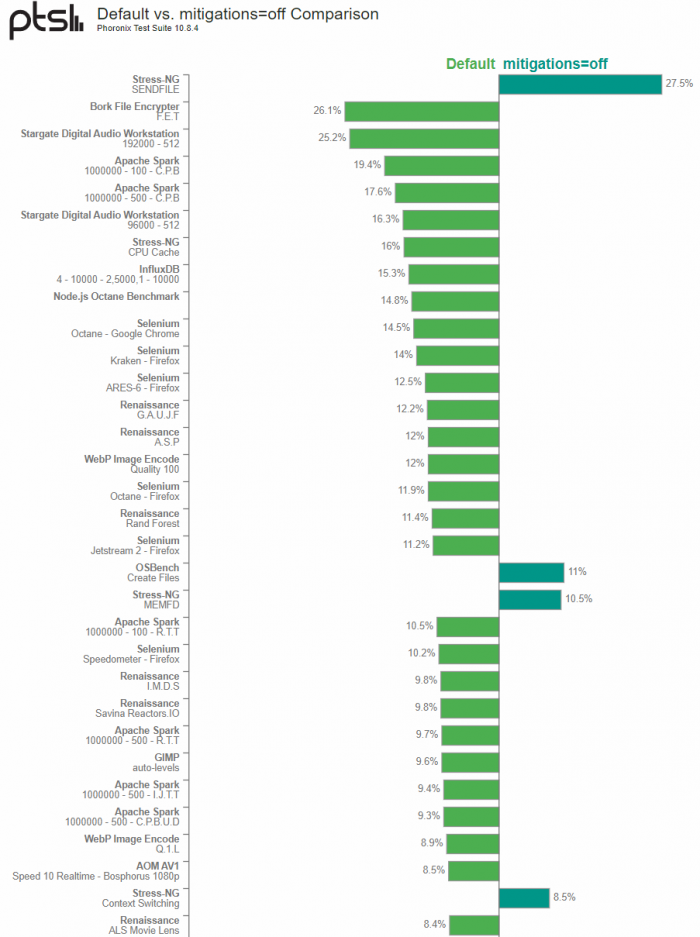

AMD Ryzen 5 7600X CPU在一小部分测试中关闭安全缓解措施可以显示出积极的结果,主要是在测试的众多合成内核基准中,在刚刚发布的Linux 6.0操作系统中也是如此。

然而,OpenJDK Java、数据库工作负载、其他一些工作负载和网络浏览器测试在禁用安全缓解措施时反而会对基于Ryzen 5 7600X的测试系统产生负面影响。

在Spectre V1中,从Linux 6.0的角度来看,Spectre V1减轻了_user pointer sanitization和usercopy/SWAPGS障碍,同时通过prctl禁用了SSBD/Spectre V4安全缓解措施的投机存储旁路。Spectre V2对系统的影响不同,因为包含了Retpolines、IBRS固件、常态单线程间接分支预测器、条件间接分支预测器障碍和返回栈缓冲区填充。

最新的AMD Zen 4架构没有受到任何已知CPU安全漏洞的影响。

Larabel还发现,在他的AMD Ryzen 5 7600X CPU测试系统上,禁用Spectre V2缓解措施对Zen 4架构的性能产生了巨大的负面影响。然而,当禁用Spectre V1安全缓解措施时,其性能影响可以忽略不计。

与英特尔的产品和以前的Zen核心相比,AMD Zen 4架构更加优化,对Spectre V2缓解的反应更好。他建议用户将设置保持在默认状态,而不是禁用安全措施以获得最佳性能。

相关标签

相关文章

王慧文病休53天,旗下OneFlow团队重新创业

1年以前 | 1次阅读

智己CEO现场怒怼!不满LS6和小鹏G6当对手

1年以前 | 1次阅读

董明珠回应落榜世界500强:总比爆雷的世界500强好

1年以前 | 1次阅读

阿里云上线 AI 视频生成工具 Live Portait:可一键让照片开口说话

1年以前 | 78次阅读

妙鸭相机将并入神力视界,阿里大文娱CTO郑勇:不是“搬家”是“回家”

1年以前 | 85次阅读

特斯拉上海超级工厂约40秒下线一台车,零部件本土化率超95%

1年以前 | 69次阅读

宁德时代发布神行超充电池,可实现充电10分钟行驶800里

1年以前 | 71次阅读

中科院博士被骗到缅甸已一年!女友:他负债几万,家里条件一般,以为去当翻译

1年以前 | 85次阅读

小鹏汽车否认收购玛莎拉蒂传闻:系谣言

1年以前 | 63次阅读

联想二季度净利润猛降66%,股价应声跳水

1年以前 | 80次阅读

业内人士:视觉中国对不同侵权主体采用差异化策略,老客由销售沟通新客发律师函

1年以前 | 70次阅读

恒大集团在美国申请破产保护

1年以前 | 56次阅读

劳斯莱斯首款纯电轿跑将在北美亮相

1年以前 | 89次阅读

realme印度前CEO确认加盟荣耀,即将推出手机新品

1年以前 | 88次阅读

OpenAI正在测试内容审核系统,一天可以完成六个月的工作

1年以前 | 80次阅读

谷歌百人“复仇者联盟”出击,将发对标GPT-4的大模型,26位研发主管名单流出

1年以前 | 77次阅读

OpenAI收购数字产品公司Global Illumination,为创立以来首笔公开收购

1年以前 | 80次阅读

海口规定:电动汽车充电服务费不得超过0.65元每度

1年以前 | 80次阅读

波音任命柳青为波音中国总裁

1年以前 | 88次阅读

业内人士谈图片复杂代理链:图片代理商越多摄影师分成越少

1年以前 | 67次阅读